SHA-256: guida pratica al cuore della sicurezza crypto

Quando parliamo di SHA-256, è una funzione hash crittografica a 256 bit usata per trasformare qualsiasi dato in una sequenza unica e irreversibile, anche nota come Secure Hash Algorithm 256, ci troviamo davanti a uno dei mattoni più solidi della crittografia moderna. Questa funzione assicura l'integrità dei dati perché anche il più piccolo cambiamento nel messaggio produce un hash totalmente diverso, rendendo impossibile ricostruire l'originale. Bitcoin, la prima criptovaluta decentralizzata utilizza SHA-256 per il suo algoritmo di consenso: ogni blocco deve contenere un hash che rispetti una difficoltà predefinita, ed è il mining, il processo computazionale che cerca quel valore a fare la differenza. In pratica, SHA-256 collega la sicurezza della rete al lavoro dei miner, creando una catena inossidabile. La funzione è così veloce da poter essere eseguita milioni di volte al secondo, ma allo stesso tempo così resiliente da resistere a collisioni e attacchi di pre‑immagine, perché non esiste alcun modo pratico per trovare due input diversi con lo stesso hash. Per questo motivo, gli sviluppatori la scelgono per firme digitali, verifica di integrità di file e generazione di chiavi pubbliche.

Come SHA-256 influisce su blockchain, proof‑of‑work e sicurezza

La blockchain è una struttura di dati immutabile perché ogni blocco contiene l'hash del blocco precedente, generato con SHA-256. Questo crea un legame subject‑predicate‑object dove la blockchain “incorpora” gli hash, garantendo che una modifica richieda il ricalcolo di tutti gli hash successivi, rendendo gli attacchi quasi impossibili. Proof‑of‑work, il meccanismo che richiede calcoli intensivi per aggiungere un blocco dipende direttamente dalla velocità e dalla resistenza di SHA-256: più è complesso il target, più energia sono necessari, collegando così la sicurezza della rete al costo del mining. Parallelamente, le funzioni hash, un insieme di algoritmi che trasformano dati in impronte digitali come SHA‑256 sono usate per firme digitali, autenticazione di transazioni e generazione di indirizzi wallet. Nell'ecosistema DeFi, ogni token, ogni smart contract e ogni transazione dipendono da queste impronte per verificare che non siano state alterate. Inoltre, l'uso di SHA‑256 nei protocolli di backup e di archiviazione distribuita garantisce che i dati rimangano intatti anche se parte della rete viene compromessa.

Nel resto della nostra raccolta troverai articoli che spiegano come le variazioni normative in Svezia abbiano colpito i miner di Bitcoin, come le autorità usino il tracciamento IP per collegare wallet a ubicazioni geografiche, e perché i record immutabili della blockchain sono un valore aggiunto per le imprese. Se sei un miner, un investitore, o semplicemente curioso, queste guide ti offriranno una panoramica completa su come SHA‑256 dirige l’intero ecosistema crypto, dalle operazioni di mining alle applicazioni aziendali. Preparati a scoprire esempi pratici, strategie di protezione e le ultime novità su questo algoritmo che è diventato sinonimo di fiducia nel mondo digitale.

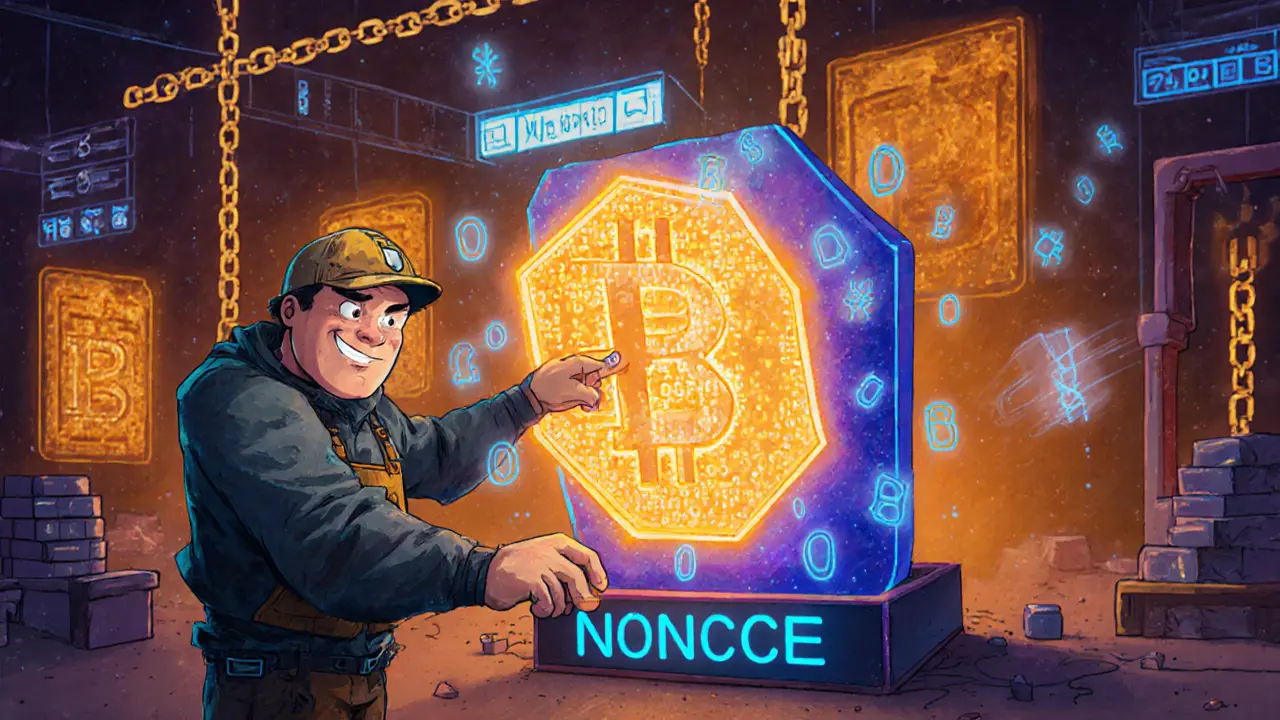

Come funziona il mining di Bitcoin: spiegazione completa

Scopri passo per passo come funziona il mining di Bitcoin, dal proof of work all'hardware ASIC, passando per pool e regolazione della difficoltà, con esempi pratici e checklist.

Come creare una firma digitale per le transazioni crypto passo passo

Categorie

MESSAGGI RECENTI

Cos'è BaseHoundBot di Virtuals ($HOUND)? La guida completa al token AI per il network Base

BaseHoundBot ($HOUND) è un agente AI per il trading cripto sulla rete Base, ma manca di trasparenza, utenti e prove di funzionamento. Un progetto ad alto rischio, con prezzo instabile e nessuna presenza su exchange principali.

Boysclub on Base (BOYS): tutto quello che devi sapere sul meme‑coin

Scopri cos'è il token Boysclub on Base (BOYS), come funziona su Base, dati di mercato, rischi e come acquistarlo in sicurezza.

Come Identificare i Segnali di un Mercato Rialzista nel Blockchain

Scopri come identificare i veri segnali di un mercato rialzista nella blockchain, con tecniche affidabili come il golden cross, le 18 chiusure sopra la 200 MA e l'analisi del volume. Evita le trappole e entra al momento giusto.

ICPSwap Exchange: Recensione Completa del DEX Senza Commissioni sull'Internet Computer

ICPSwap è un DEX decentralizzato sull'Internet Computer che elimina le commissioni di gas. Con portafoglio nativo, interoperabilità con Ethereum e Bitcoin, e zero fee per l'utente, è un'alternativa innovativa ma ancora limitata per chi cerca semplicità nel DeFi.

Come la Corea del Nord ricicla criptovalute rubate in contanti

La Corea del Nord ruba miliardi in criptovalute e li trasforma in contanti attraverso una rete globale di exchange, ponti blockchain e operatori nascosti. Cambogia e Cina sono i principali hub, ma le sanzioni stanno chiudendo le falle.